![[OAuth] Bài 2: Khóa chặt Access Token với DPoP và Refresh Token Rotation](/_next/image?url=https%3A%2F%2Fnllgiwbecqskpipvcvpt.supabase.co%2Fstorage%2Fv1%2Fobject%2Fpublic%2Fblog-images%2F0.33546581234837536.png&w=3840&q=75)

🏷️

Từ khóa: security

Tìm thấy 7 bài viết.

![[OAuth] Bài 2: Khóa chặt Access Token với DPoP và Refresh Token Rotation](/_next/image?url=https%3A%2F%2Fnllgiwbecqskpipvcvpt.supabase.co%2Fstorage%2Fv1%2Fobject%2Fpublic%2Fblog-images%2F0.33546581234837536.png&w=3840&q=75)

security

#security

Đọc tiếp →![[OAuth] Bài 1: Khai tử Implicit Grant & Kỷ nguyên bắt buộc của PKCE](/_next/image?url=https%3A%2F%2Fnllgiwbecqskpipvcvpt.supabase.co%2Fstorage%2Fv1%2Fobject%2Fpublic%2Fblog-images%2F0.14058804452103146.png&w=3840&q=75)

security

#security

Đọc tiếp →![[OAuth] Bài 0: Vì sao những kiến thức bảo mật bạn biết có thể đã lỗi thời?](/_next/image?url=https%3A%2F%2Fnllgiwbecqskpipvcvpt.supabase.co%2Fstorage%2Fv1%2Fobject%2Fpublic%2Fblog-images%2F0.9385837373059448.webp&w=3840&q=75)

security

•⏱15 min

[OAuth] Bài 0: Vì sao những kiến thức bảo mật bạn biết có thể đã lỗi thời?

Phân biệt bản chất AuthN, AuthZ, OAuth 2.0, OIDC, JWT. Bối cảnh ra đời của chuẩn RFC 9700 và lý do các luồng xác thực cũ trở thành lỗ hổng chí mạng

#security

Đọc tiếp →

spring

•⏱15 min

Tích Hợp Keycloak Bảo Mật Ứng Dụng Java Spring Boot

Hướng dẫn thực hành chi tiết (kèm code) cách bảo mật ứng dụng Java Spring Boot API sử dụng Keycloak làm OAuth2 Authorization Server. Xử lý JWT và phân quyền RBAC với Spring Security.

#spring#java

Đọc tiếp →

security

•⏱15 min

Keycloak – Hiện Thực Hóa Kiến Trúc IAM Trong Hệ Thống Microservices

Phân tích sâu cách hiện thực hóa kiến trúc IAM hiện đại bằng Keycloak. Tìm hiểu cơ chế vận hành OIDC, cấu trúc Realm/Client và cách thực thi bảo mật trong Microservices.

#security

Đọc tiếp →

security

•⏱15 min

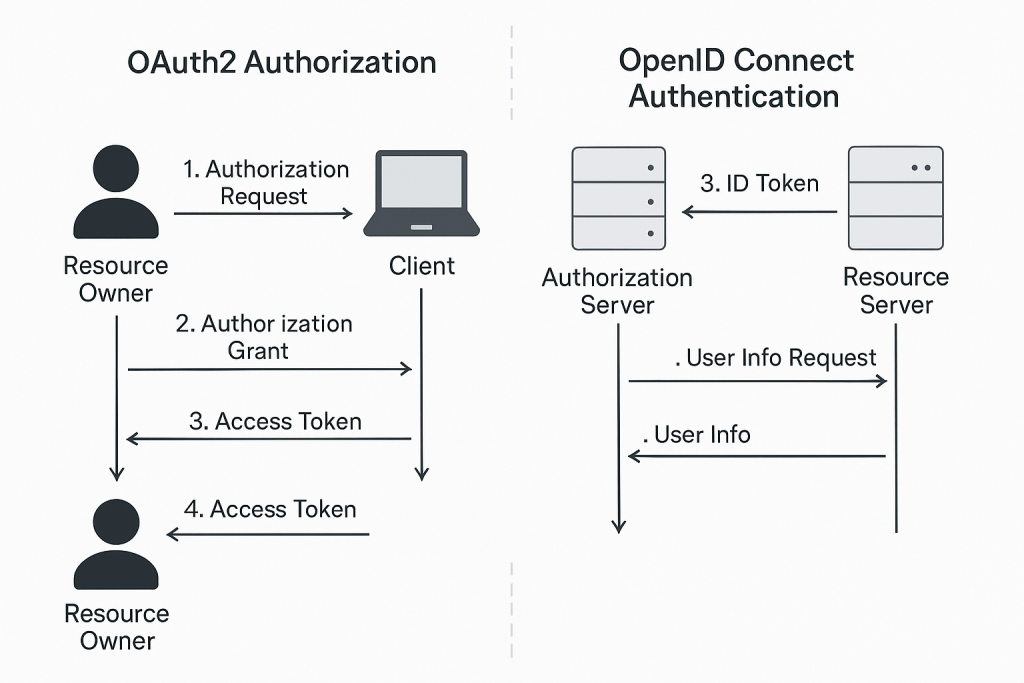

Giao Thức Và Tiêu Chuẩn Hóa: Hệ Thống Vận Chuyển Định Danh Phân Tán

Tìm hiểu cách các tiêu chuẩn JWT, OAuth 2.0 và OIDC định nghĩa ngôn ngữ chung cho việc vận chuyển định danh an toàn trong các hệ thống phân tán và kiến trúc Microservices.

#security

Đọc tiếp →

security

•⏱15 min

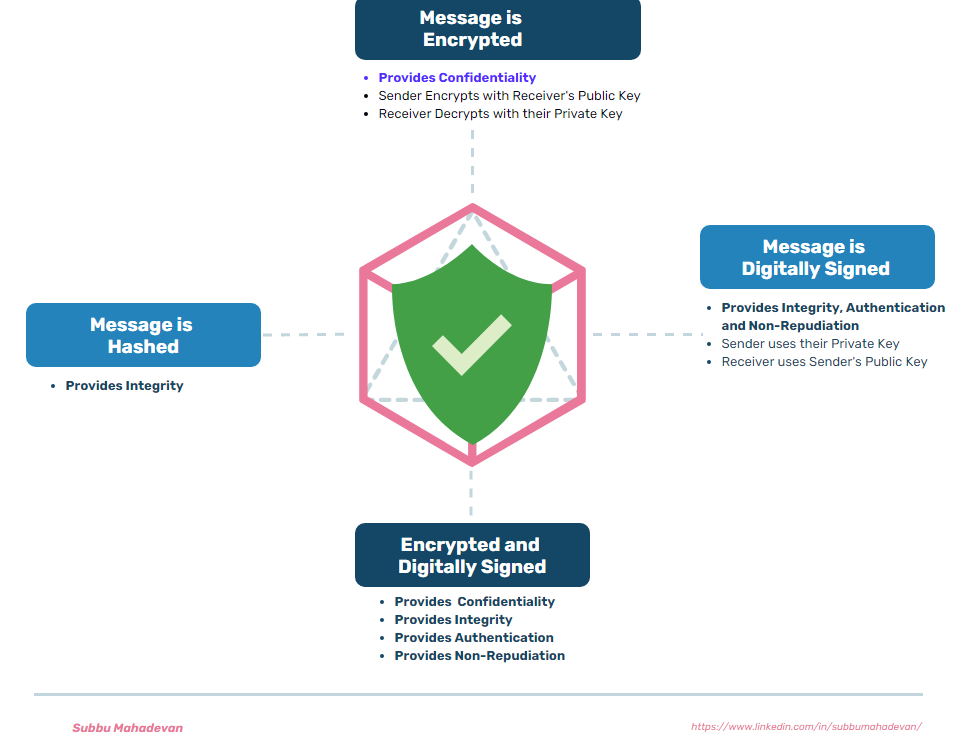

Mật Mã Học Ứng Dụng: Từ Nguyên Lý Hàm Băm Đến Cơ Chế Chữ Ký Số

Khám phá cơ chế vận hành của mật mã học trong an toàn hệ thống. Đi sâu vào các đặc tính toán học của hàm băm, mã hóa bất đối xứng và vai trò thực thi niềm tin của chữ ký số.

#security

Đọc tiếp →